KTAE local e o plug-in IDA Pro | Blog oficial da Kaspersky

Em uma postagem anterior, analisamos um exemplo prático para entender como a atribuição de ameaças ajuda nas investigações de incidentes. Além disso, apresentamos o Kaspersky Threat Attribution Engine (KTAE), a nossa ferramenta usada para fazer uma estimativa sobre qual grupo APT específico pertence uma amostra de malware. Para fazer a demonstração, usamos o Portal do Kaspersky Threat Intelligence, uma ferramenta baseada na nuvem que fornece acesso ao KTAE como parte de nosso serviço abrangente de Análise de Ameaças, juntamente com uma sandbox e uma ferramenta de pesquisa de similaridade sem atribuição. As vantagens de um serviço em nuvem são óbvias: os clientes não precisam investir em hardware, instalar nada ou gerenciar qualquer software. No entanto, assim como indica a experiência do mundo real, a versão na nuvem de uma ferramenta de atribuição não é para todo mundo…

Primeiro, algumas organizações estão sujeitas a restrições regulatórias que proíbem estritamente que quaisquer dados saiam de seu perímetro interno. Para os analistas de segurança dessas empresas, o upload de arquivos para um serviço de terceiros está fora de questão. Em segundo lugar, algumas empresas empregam caçadores de ameaças hardcore que precisam de um kit de ferramentas mais flexível, ou seja, um kit que permita trabalhar com a própria pesquisa proprietária juntamente com a inteligência de ameaças da Kaspersky. É por isso que o KTAE está disponível em duas opções: uma versão baseada na nuvem e uma implementação no local.

Quais são as vantagens do KTAE local em relação à versão na nuvem?

Em primeiro lugar, a versão local do KTAE garante a permanência total da confidencialidade de uma investigação. Toda a análise ocorre diretamente na rede interna da organização. A fonte de inteligência de ameaças é um banco de dados implementado dentro do perímetro da empresa que contém indicadores exclusivos e dados de atribuição de cada amostra maliciosa conhecida por nossos especialistas. Além disso, ele também contém as características relativas aos arquivos legítimos para excluir detecções de falsos positivos. O banco de dados recebe atualizações regulares, mas opera em um sentido, ou sejam, nenhuma informação sai da rede do cliente.

Aliás, a versão local do KTAE oferece aos especialistas a capacidade de adicionar novos grupos de ameaças ao banco de dados para que sejam vinculados a amostras de malware que foram descobertas por conta própria. Isso significa que a atribuição subsequente de novos arquivos será responsável pelos dados adicionados por pesquisadores internos. Isso permite que os especialistas cataloguem seus próprios clusters de malware exclusivos, trabalhem com eles e identifiquem semelhanças.

Aliás, a versão local do KTAE oferece aos especialistas a capacidade de adicionar novos grupos de ameaças ao banco de dados para que sejam vinculados a amostras de malware que foram descobertas por conta própria. Isso significa que a atribuição subsequente de novos arquivos será responsável pelos dados adicionados por pesquisadores internos. Isso permite que os especialistas cataloguem seus próprios clusters de malware exclusivos, trabalhem com eles e identifiquem semelhanças.

Aqui está outra ferramenta especializada muito útil: nossa equipe desenvolveu um plug-in gratuito para o IDA Pro, um desmontador popular, para uso juntamente com a versão local do KTAE.

Qual é a finalidade de um plug-in de atribuição para um desmontador?

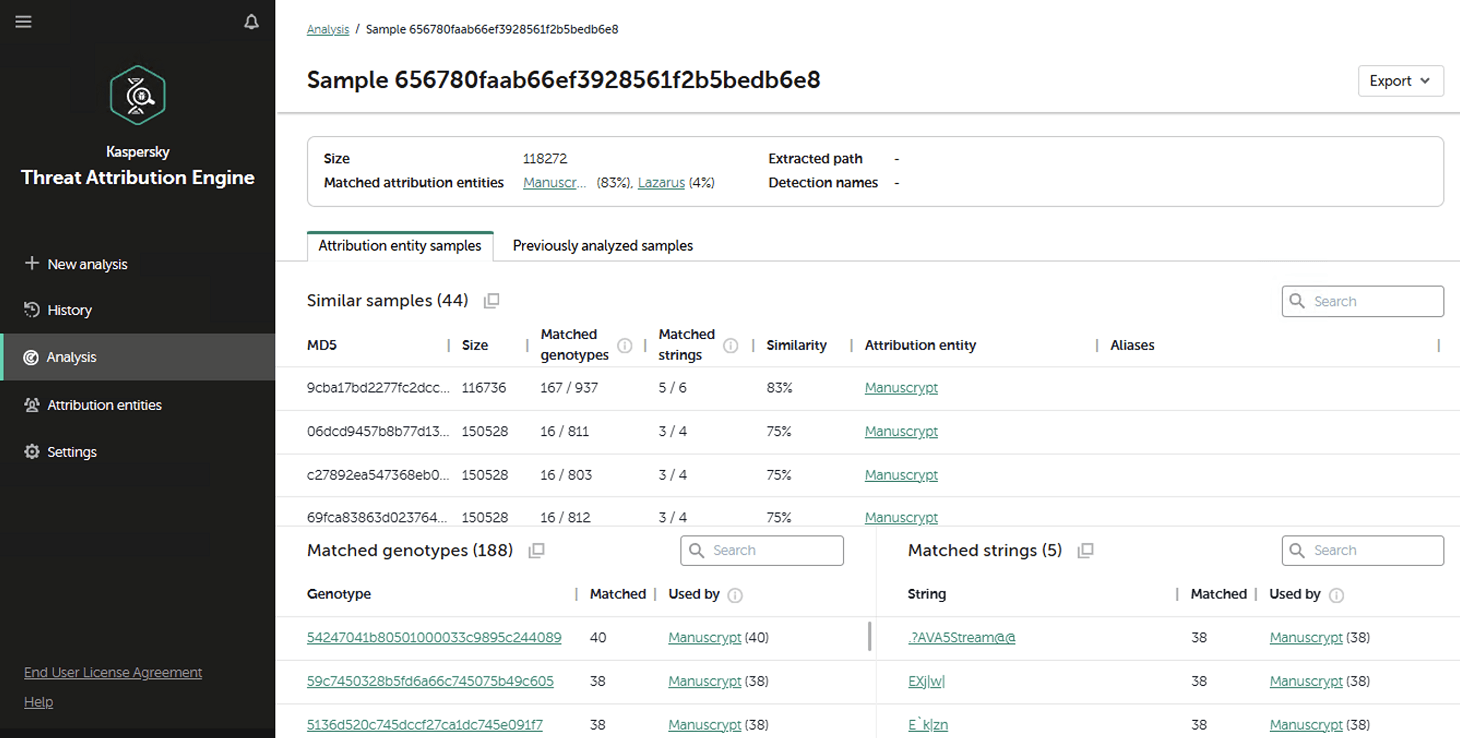

Para um analista de SOC que atua na triagem de alertas, atribuir um arquivo malicioso encontrado na infraestrutura é simples: basta que ele seja carregado no KTAE (nuvem ou local) para obter um veredito, como Manuscrypt (83%). Isso é suficiente para tomar as contramedidas adequadas em relação ao conjunto de ferramentas conhecido desse grupo e avaliar a situação geral. Um caçador de ameaças, no entanto, talvez não queira aceitar esse veredito pela aparência. Em um sentido alternativo, eles podem perguntar: “Quais fragmentos de código são exclusivos em todas as amostras de malware usadas por este grupo?” Então, nesse momento, usar um plug-in de atribuição para um desmontador pode ser uma boa ideia.

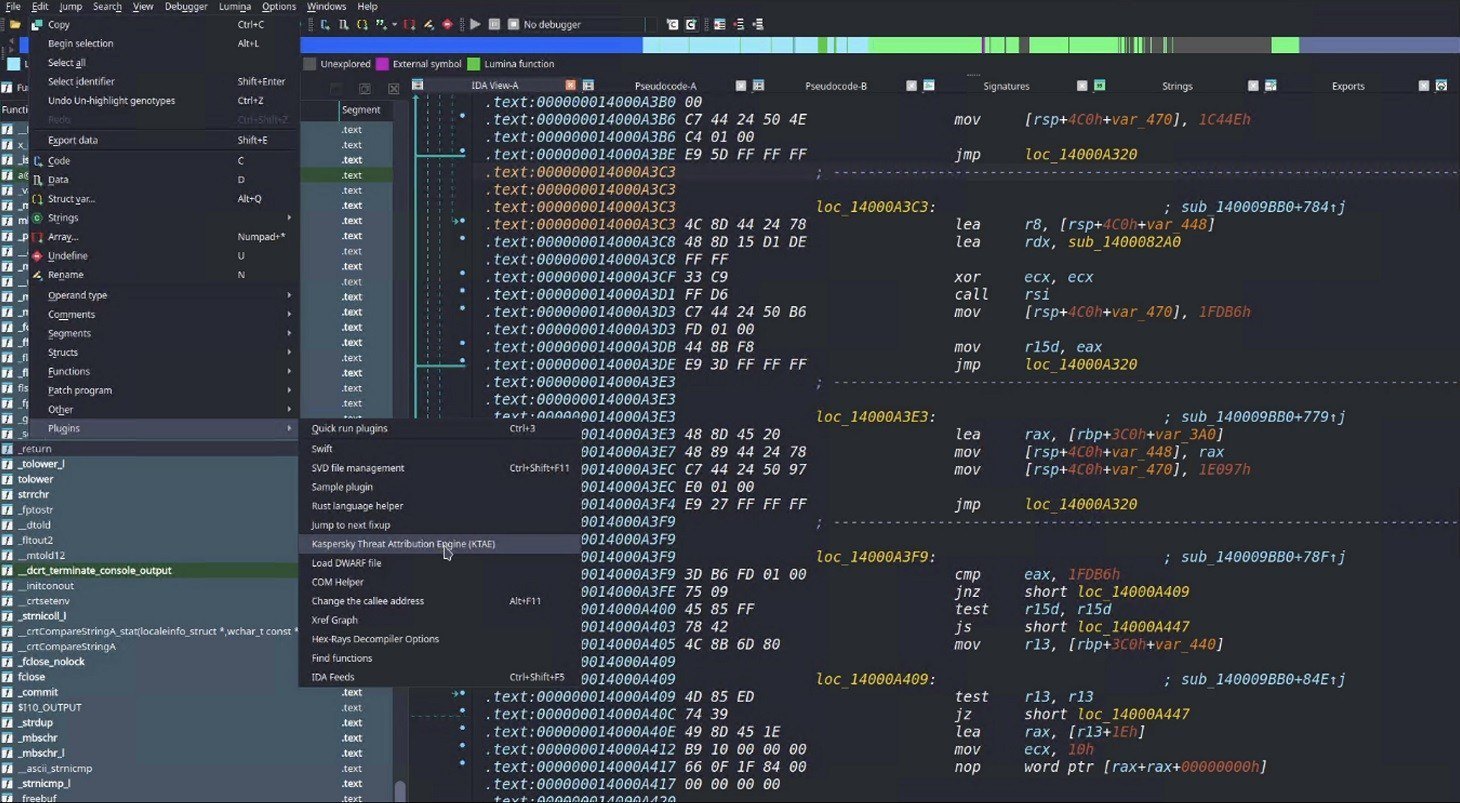

Dentro da interface do IDA Pro, o plug-in destaca os fragmentos de código desmontados e específicos que acionaram o algoritmo de atribuição. Isso permite não só o aprofundamento mais detalhado nas novas amostras de malware, mas também o refinamento das regras de atribuição em tempo real pelos pesquisadores. Assim, o algoritmo, e o próprio KTAE, continua evoluindo, tornando a atribuição mais precisa a cada execução.

Dentro da interface do IDA Pro, o plug-in destaca os fragmentos de código desmontados e específicos que acionaram o algoritmo de atribuição. Isso permite não só o aprofundamento mais detalhado nas novas amostras de malware, mas também o refinamento das regras de atribuição em tempo real pelos pesquisadores. Assim, o algoritmo, e o próprio KTAE, continua evoluindo, tornando a atribuição mais precisa a cada execução.

Como configurar o plug-in

O plug-in é um script escrito em Python. Para executar o recurso, é necessário ter o IDA Pro. Infelizmente, ele não funcionará no IDA Free, pois não tem suporte para plug-ins Python. Se o Python ainda não tiver sido instalado, será necessário comprar o recurso, configurar as dependências (verifique o arquivo de requisitos em nosso repositório do GitHub) e garantir que as variáveis de ambiente do IDA Pro estejam apontando para as bibliotecas do Python.

Em seguida, será necessário inserir a URL de sua instância local do KTAE no corpo do script para fornecer o token de API (que está disponível comercialmente), assim como é feito no script de exemplo descrito na documentação do KTAE.

Por fim, basta simplesmente colocar o script na pasta de plug-ins do IDA Pro e iniciar o desmontador. Se isso for feito corretamente, depois de carregar e desmontar uma amostra, será possível ver a opção para iniciar o plug-in do Kaspersky Threat Attribution Engine (KTAE) em Editar → Plug-ins:

Como usar o plug-in

Como usar o plug-in

Quando o plugin é instalado, o seguinte ocorre nos bastidores: o arquivo atualmente carregado no IDA Pro é enviado via API para o serviço KTAE instalado localmente, no URL configurado no script. O serviço analisa o arquivo e os resultados da análise são enviados de volta ao IDA Pro.

Em uma rede local, o script geralmente termina o trabalho em questão de segundos (a duração depende da conexão com o servidor KTAE e do tamanho do arquivo analisado). Depois que o plug-in for encerrado, um pesquisador poderá começar a investigação nos fragmentos de código destacados. Um clique duplo leva diretamente à seção pertinente na montagem ou no código binário (exibição Hex) para análise. Esses pontos de dados extras facilitam a identificação de blocos de código compartilhados e o rastreamento de alterações em um kit de ferramentas de malware.

Para saber mais detalhes sobre o Kaspersky Threat Attribution Engine, e como implementar o recurso, consulte a documentação oficial do produto. E para organizar um projeto de demonstração ou piloto, preencha o formulário no site da Kaspersky.

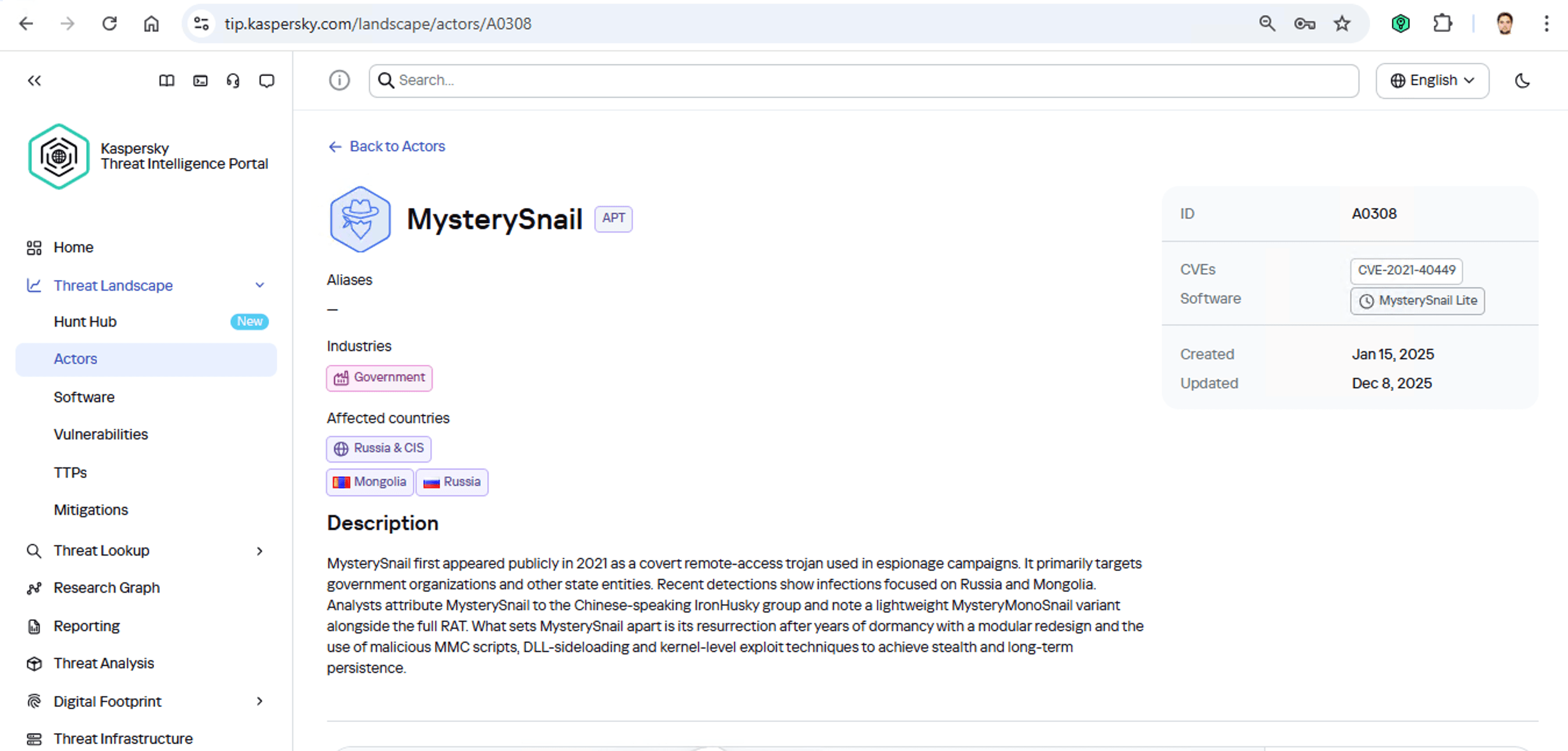

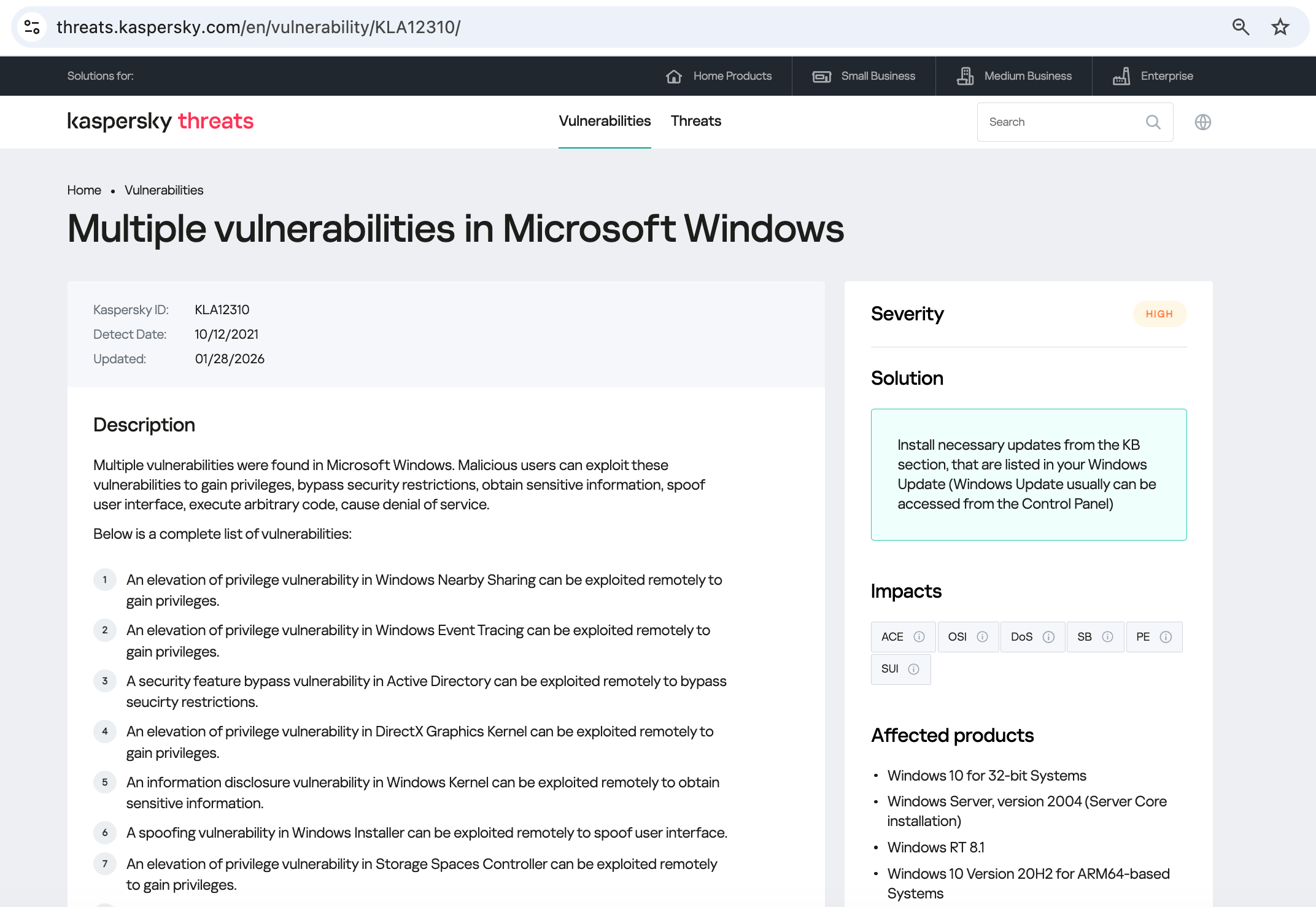

Em primeiro lugar, esses invasores têm como alvo instituições governamentais na Rússia e na Mongólia. Trata-se de um grupo chinês que normalmente se concentra em espionagem. De acordo com o seu perfil, eles se estabelecem em uma infraestrutura e permanecem escondidos até encontrarem algo que valha a pena roubar. Também sabemos que eles normalmente exploram a vulnerabilidade CVE-2021-40449. Que tipo de vulnerabilidade é essa?

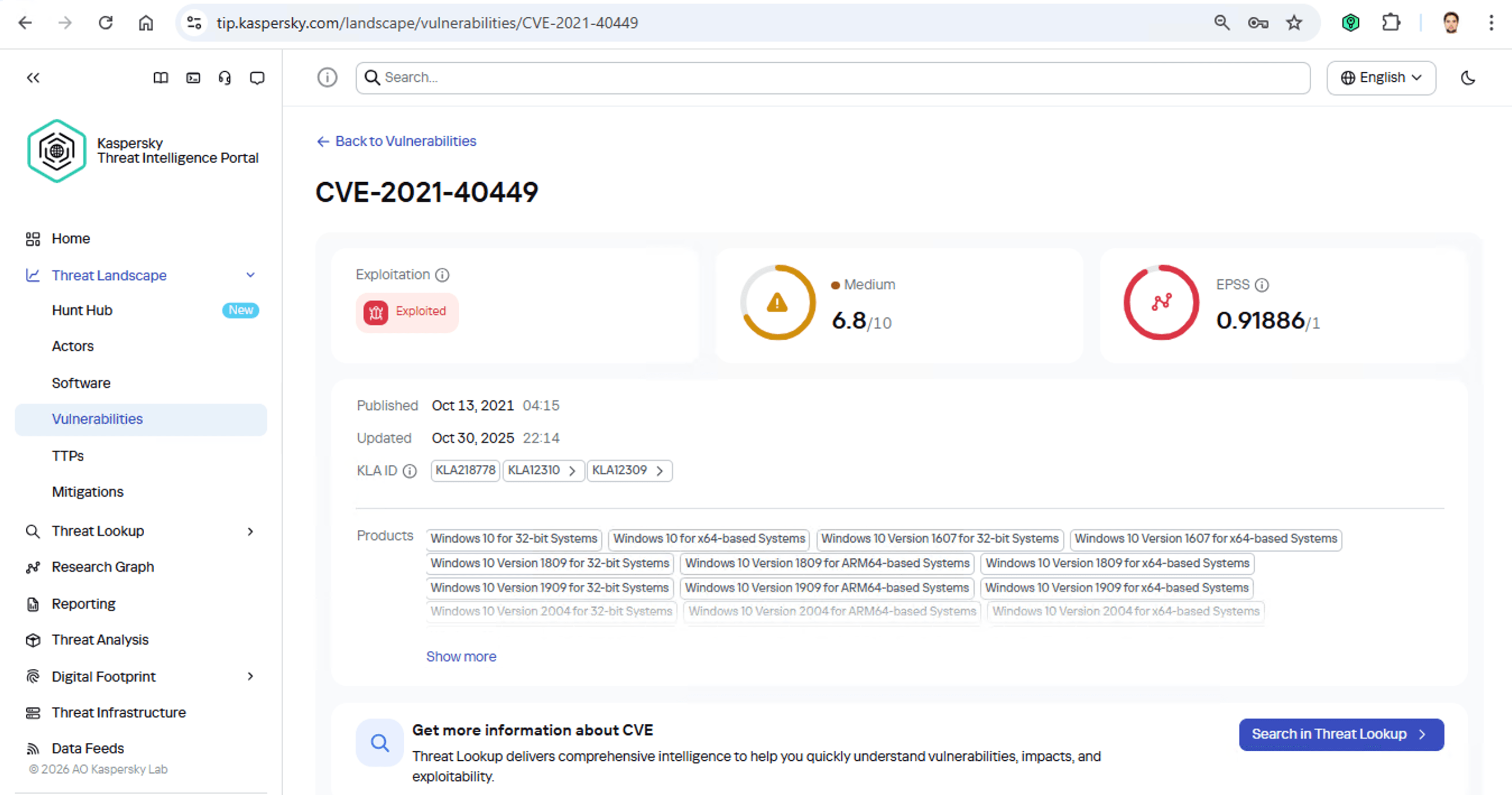

Em primeiro lugar, esses invasores têm como alvo instituições governamentais na Rússia e na Mongólia. Trata-se de um grupo chinês que normalmente se concentra em espionagem. De acordo com o seu perfil, eles se estabelecem em uma infraestrutura e permanecem escondidos até encontrarem algo que valha a pena roubar. Também sabemos que eles normalmente exploram a vulnerabilidade CVE-2021-40449. Que tipo de vulnerabilidade é essa? Como podemos ver, esta é uma vulnerabilidade de escalonamento de privilégios, o que significa que ela é usada depois que os hackers já se infiltraram em uma infraestrutura. Essa vulnerabilidade tem uma classificação de gravidade alta e é muito explorada por aí. Então, qual software é realmente vulnerável?

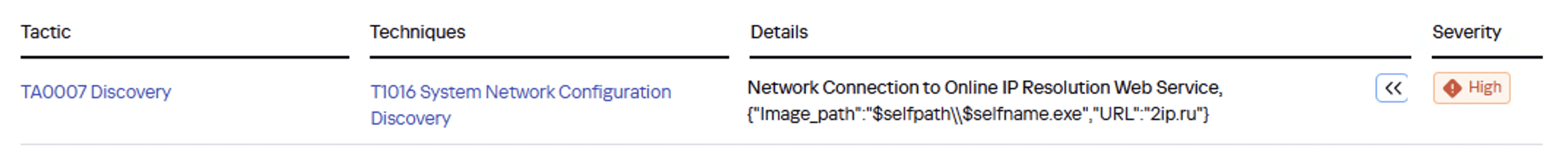

Como podemos ver, esta é uma vulnerabilidade de escalonamento de privilégios, o que significa que ela é usada depois que os hackers já se infiltraram em uma infraestrutura. Essa vulnerabilidade tem uma classificação de gravidade alta e é muito explorada por aí. Então, qual software é realmente vulnerável? Já sei: o Microsoft Windows. Hora de verificar novamente se o patch que corrige essa vulnerabilidade foi realmente instalado. Muito bem. Além da vulnerabilidade, o que mais sabemos sobre os hackers? Descobrimos que eles têm uma maneira peculiar de verificar as configurações de rede: eles se conectam ao site público 2ip.ru:

Já sei: o Microsoft Windows. Hora de verificar novamente se o patch que corrige essa vulnerabilidade foi realmente instalado. Muito bem. Além da vulnerabilidade, o que mais sabemos sobre os hackers? Descobrimos que eles têm uma maneira peculiar de verificar as configurações de rede: eles se conectam ao site público 2ip.ru: Portanto, faz sentido adicionar uma regra de correlação ao SIEM para sinalizar esse tipo de comportamento.

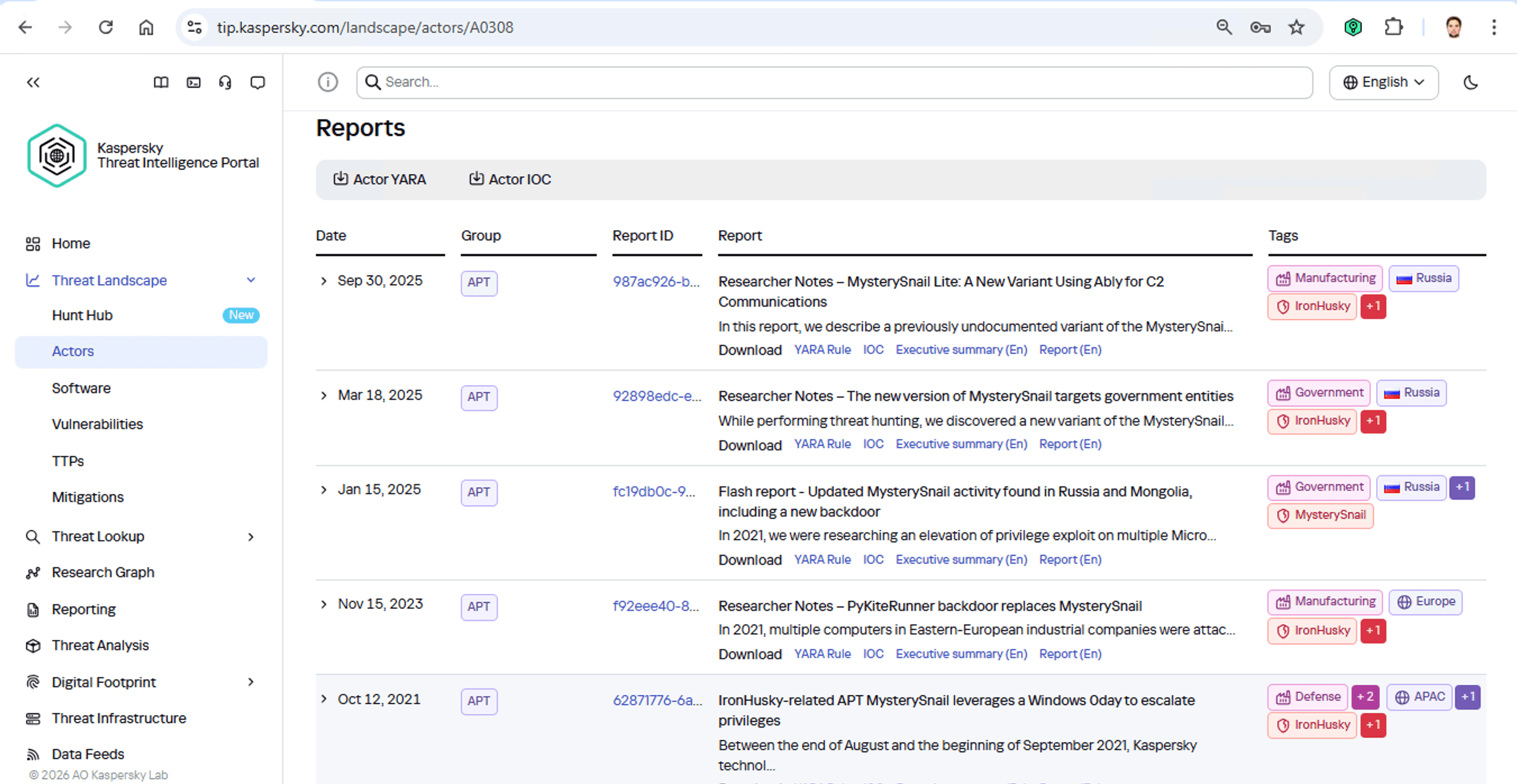

Portanto, faz sentido adicionar uma regra de correlação ao SIEM para sinalizar esse tipo de comportamento. O Portal do Kaspersky Threat Intelligence fornece vários relatórios adicionais sobre ataques do MysterySnail, cada um contendo uma lista de IoCs e regras YARA. As regras YARA podem ser usadas para verificar todos os terminais e os IoCs podem ser adicionados ao SIEM para um monitoramento constante. Vamos verificar os relatórios para ver como esses invasores lidam com a exfiltração de dados e que tipo de dados eles geralmente buscam. Agora podemos realmente tomar medidas para impedir o ataque.

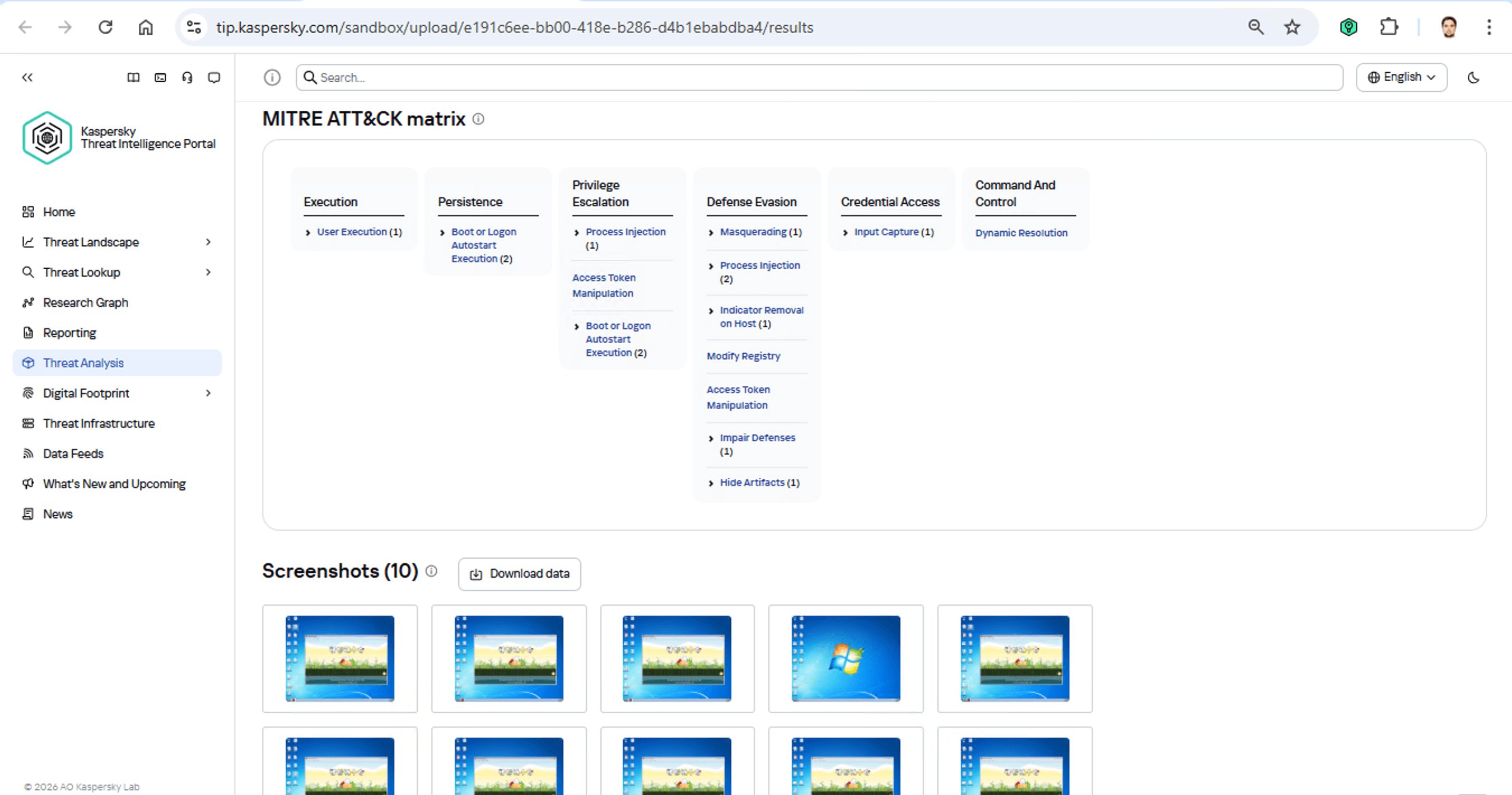

O Portal do Kaspersky Threat Intelligence fornece vários relatórios adicionais sobre ataques do MysterySnail, cada um contendo uma lista de IoCs e regras YARA. As regras YARA podem ser usadas para verificar todos os terminais e os IoCs podem ser adicionados ao SIEM para um monitoramento constante. Vamos verificar os relatórios para ver como esses invasores lidam com a exfiltração de dados e que tipo de dados eles geralmente buscam. Agora podemos realmente tomar medidas para impedir o ataque. O foco desse método está em categorizar a atividade do malware usando a estrutura MITRE ATT&CK. Um relatório de sandbox normalmente contém uma lista de TTPs detectados. Embora esses dados sejam muito úteis, eles não são suficientes para fazer uma atribuição completa a um grupo específico. Tentar identificar os perpetradores de um ataque usando apenas esse método é muito parecido com a antiga parábola indiana

O foco desse método está em categorizar a atividade do malware usando a estrutura MITRE ATT&CK. Um relatório de sandbox normalmente contém uma lista de TTPs detectados. Embora esses dados sejam muito úteis, eles não são suficientes para fazer uma atribuição completa a um grupo específico. Tentar identificar os perpetradores de um ataque usando apenas esse método é muito parecido com a antiga parábola indiana  Atribuição técnica

Atribuição técnica