Cibersegurança e Privacidade: Duas Disciplinas, Uma Estratégia Por Mayara Barbosa

O Fim da Separação que Nunca Deveria ter Existido

Durante anos, as organizações brasileiras trataram de cibersegurança e proteção de dados como disciplinas distintas. De um lado, times de TI preocupados com firewalls, detecção de intrusões e resposta a incidentes. Do outro, áreas jurídicas e de compliance debruçadas sobre contratos, políticas de privacidade e adequação à Lei Geral de Proteção de Dados, a LGPD. Havia pouca conversa entre esses dois mundos, e quando havia, costumava acontecer tarde demais, ou seja, no meio de uma crise. Essa separação nunca fez sentido do ponto de vista técnico. Um ataque de ransomware representa, ao mesmo tempo, uma falha de segurança e uma potencial violação de dados pessoais com prazo de notificação de três dias úteis à Agência Nacional de Proteção de Dados. Um bucket de armazenamento em nuvem mal configurado é tanto um problema de infraestrutura quanto uma exposição de dados de clientes com consequências regulatórias sérias. Uma credencial comprometida é um vetor de ataque e, dependendo dos sistemas que ela protege, o início de um incidente com impacto direto sobre titulares de dados.

Em 2026, com a ANPD consolidada como agência reguladora plena, com um Mapa de Temas Prioritários publicado e com fiscalizações ativas em curso, a tolerância com essa divisão acabou. As organizações que ainda operam com silos entre segurança da informação e privacidade de dados estão, silenciosamente, acumulando risco técnico, regulatório e reputacional. Este artigo discute por que essa integração não é apenas desejável, mas necessária, e o que ela significa, na prática, para quem trabalha na linha de frente da defesa cibernética.

Segurança da Informação e LGPD: Onde as Obrigações se Encontram

A LGPD não é uma lei que existe à margem da cibersegurança. Ela é, em grande medida, uma lei que pressupõe a cibersegurança como condição mínima de cumprimento. Seu artigo 46 exige que os agentes de tratamento, os controladores e operadores, adotem medidas técnicas e administrativas aptas a proteger dados pessoais de acessos não autorizados e de situações acidentais ou ilícitas de destruição, perda, alteração ou vazamento. O artigo 6º vai além, estabelecendo o princípio da prevenção: não basta reagir a incidentes; é preciso antecipar riscos e agir antes que o dano ocorra. Traduzindo isso para a linguagem técnica, gestão de vulnerabilidades, controle de acesso com princípio do menor privilégio, criptografia de dados em repouso e em trânsito, monitoramento contínuo de ambientes, planos estruturados de resposta a incidentes e segmentação de redes, todos esses controles que qualquer profissional de segurança reconhece como fundamentais são, ao mesmo tempo, obrigações implícitas da LGPD. Não são apenas boas práticas de engenharia. São exigências legais.

Esse alinhamento tem uma consequência importante, o programa de segurança da informação de uma organização não pode mais ser avaliado apenas pela sua eficácia técnica. Ele precisa ser avaliado também pela sua capacidade de proteger especificamente dados pessoais, de detectar incidentes que os envolvem, de responder dentro dos prazos exigidos pela lei e de produzir a documentação necessária para demonstrar conformidade perante a autoridade regulatória.

O Cenário de Ameaças de 2026 e Seus Impactos Sobre a Privacidade

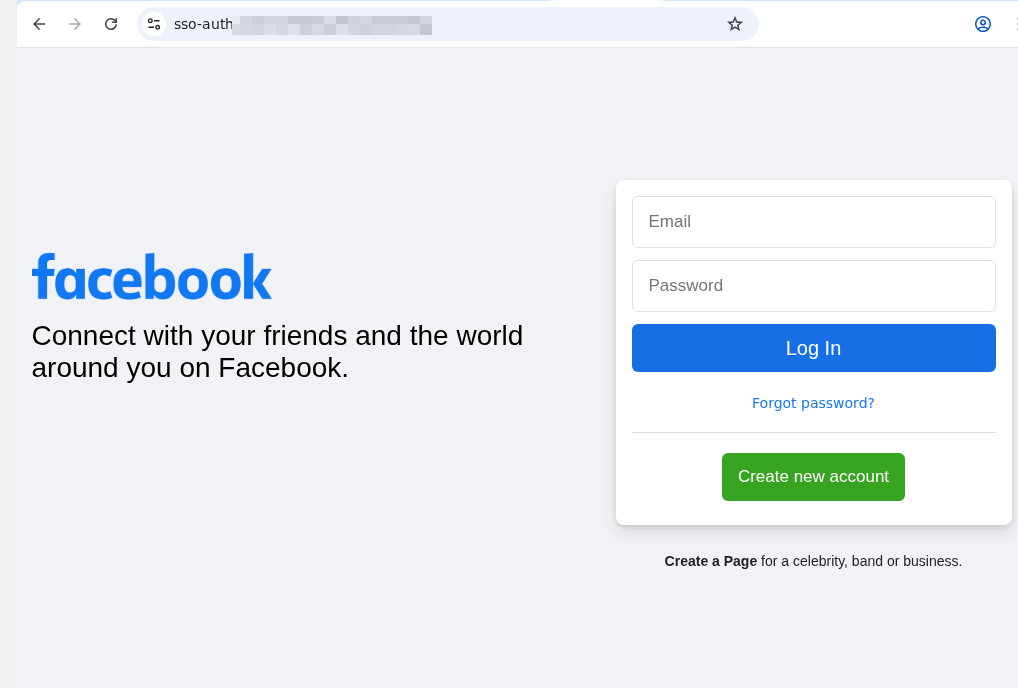

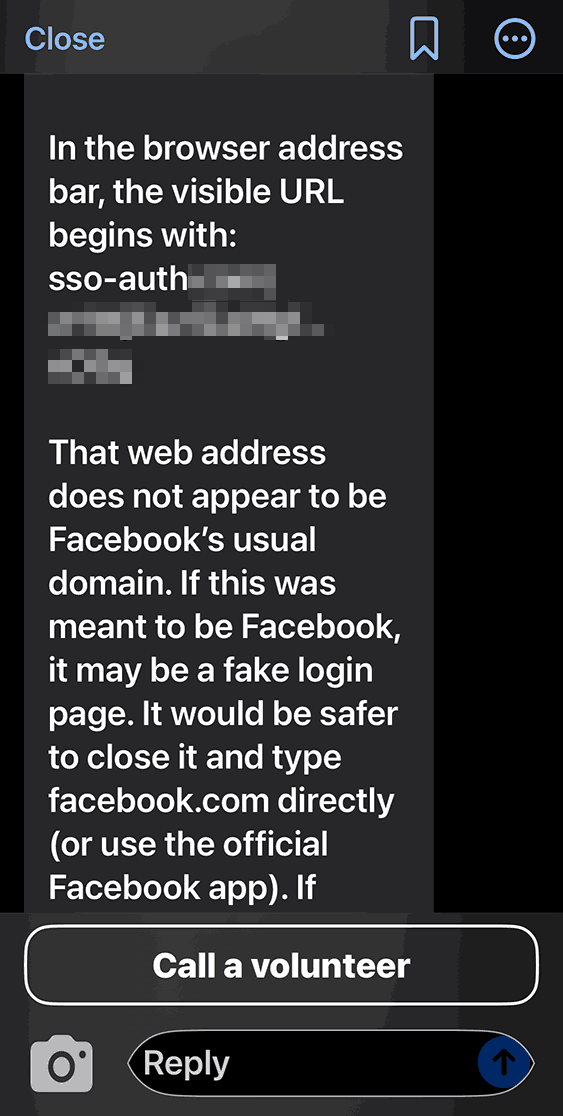

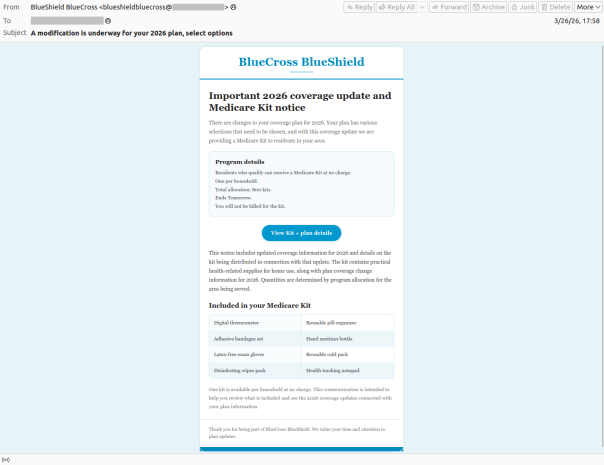

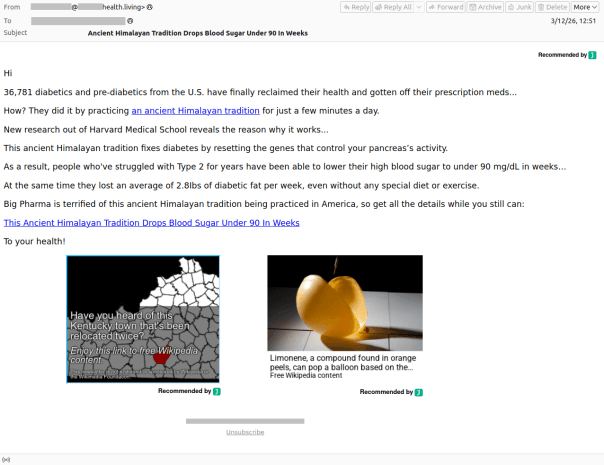

O cenário de ameaças em 2026 amplia, e muito, os desafios de proteger dados pessoais. A inteligência artificial, que transformou processos em praticamente todos os setores, também transformou a cibercriminalidade. Ataques de phishing gerados por IA são hoje altamente personalizados, utilizando dados pessoais extraídos de vazamentos anteriores e de redes sociais para criar mensagens convincentes que imitam o estilo de comunicação de pessoas reais. Deepfakes de áudio e vídeo são utilizados em ataques de engenharia social que exploram a confiança em identidades conhecidas.

O ransomware evoluiu de uma ameaça de bloqueio de sistemas para um modelo de negócio criminoso sofisticado. Grupos especializados retiram dados antes de criptografá-los, usando como mecanismo de pressão adicional para o pagamento do resgate a chamada dupla extorsão. Para uma organização sujeita à LGPD, isso significa que mesmo que ela consiga restaurar seus sistemas a partir de backups, os dados pessoais de seus clientes, funcionários ou pacientes podem já estar nas mãos de criminosos, o que configura um incidente com obrigação de notificação.

A velocidade de exploração de vulnerabilidades também atingiu níveis que tornam os ciclos tradicionais de gestão de patches insuficientes. O que em 2020 levava cerca de dois anos para ser explorado após a divulgação pública, hoje leva poucos dias. Sistemas que processam dados pessoais sensíveis como dados de saúde e biométricos, precisam de ciclos de remediação muito mais ágeis do que os que a maioria das organizações adota.

Soma-se a isso o fenômeno da shadow AI: funcionários que inserem documentos com dados pessoais em ferramentas de inteligência artificial externas, sem autorização e sem que o time de TI tenha ciência. Cada documento enviado a um serviço não aprovado é uma potencial transferência não autorizada de dados pessoais, um risco tanto de segurança quanto de conformidade com a LGPD que não pode mais ser ignorado.

A Nova Fase da ANPD: Fiscalização Ativa e Sanções Reais

A transformação da ANPD em agência reguladora plena, em setembro de 2025, marcou o encerramento do período de tolerância que caracterizou os primeiros anos da LGPD. Com autonomia funcional, técnica, decisória, administrativa e financeira, a agência passou a atuar com mais incisividade e sinalizou essa mudança de forma clara com a publicação do Mapa de Temas Prioritários para 2026 e 2027.

Os focos prioritários de fiscalização incluem incidentes de segurança, dados biométricos, dados financeiros, dados de saúde, tratamento de dados de crianças e adolescentes e uso de inteligência artificial no tratamento de dados pessoais. Organizações que atuam nesses segmentos ou que tratam essas categorias de dados têm chances concretas de ser alvo de ações fiscalizatórias nos próximos meses.

As sanções disponíveis à ANPD não são simbólicas. Multas de até 2% do faturamento da organização, limitadas a R$ 50 milhões por infração, publicização das penalidades aplicadas, bloqueio de dados e suspensão de operações de tratamento são instrumentos que podem causar danos financeiros e reputacionais de grande magnitude. Há, no entanto, fatores que a agência considera ao dosar as sanções entre eles, a demonstração de boa-fé, a existência de programas de governança e compliance, a adoção de medidas corretivas imediatas e o histórico de investimento em segurança da informação.

Isso significa que ter um programa de segurança estruturado, documentado e auditável não é apenas uma questão técnica, podemos afirma que é um ativo regulatório. Organizações que conseguem apresentar à ANPD evidências concretas de controles implementados, treinamentos realizados, processos documentados e investimento consistente em segurança estão em posição significativamente melhor do que aquelas que apenas alegam ter boas práticas sem provas.

Integração na Prática: O que Precisa Mudar

Falar em integração entre cibersegurança e privacidade é fácil. O desafio está em operacionalizar essa integração no dia a dia das organizações. Alguns passos são fundamentais. O primeiro é garantir que o plano de resposta a incidentes inclua, explicitamente, uma etapa de avaliação de impacto sobre dados pessoais. Toda vez que um incidente de segurança é detectado, a pergunta “dados pessoais foram expostos ou comprometidos?” precisa ser respondida de forma estruturada, com critérios documentados, e não como uma reflexão improvisada. O prazo de três dias úteis para notificação à ANPD é curto demais para que essa avaliação seja feita sem processo prévio.

O segundo é construir uma tríade operacional entre o DPO (Encarregado de Proteção de Dados), o time de segurança e a equipe jurídica. Esses três papéis precisam se comunicar regularmente, compartilhar informações sobre riscos identificados, colaborar na resposta a incidentes e alinhar políticas, não somente em momentos de crise, mas de forma contínua e estruturada. O DPO precisa do suporte técnico do time de TI para entender a natureza e o escopo dos incidentes; o time de TI precisa do DPO e do jurídico para interpretar os requisitos legais, avaliar responsabilidades e tomar decisões informadas sobre notificação à ANPD e comunicação aos titulares; e o jurídico precisa tanto do DPO quanto do time de segurança para embasar contratos com operadores, responder a eventuais processos administrativos e garantir que as evidências técnicas estejam adequadamente documentadas. Quando esses três elos funcionam de forma integrada, a organização consegue responder a um incidente com agilidade, coerência e segurança jurídica em vez de improvisar sob pressão dentro de um prazo de três dias úteis.

O terceiro é tratar a documentação como parte do trabalho técnico, não como burocracia paralela. Logs de acesso, registros de varreduras de vulnerabilidade, relatórios de pentest, políticas atualizadas, atas de treinamentos, tudo isso é evidência de conformidade. Em uma fiscalização ou em um processo administrativo sancionador, a capacidade de apresentar essas evidências pode ser a diferença entre uma advertência e uma multa significativa.

Segurança e Privacidade Como Alicerce do Negócio Digital

Chegamos a um ponto no qual cibersegurança e privacidade de dados não podem mais ser geridas como disciplinas separadas, com orçamentos separados, equipes que raramente conversam e estratégias que raramente se encontram. Elas são, fundamentalmente, duas expressões do mesmo compromisso: proteger as informações que as pessoas confiam às organizações.

Para os profissionais técnicos de segurança, isso representa uma ampliação do escopo de responsabilidade, mas também uma oportunidade. A LGPD oferece argumentos regulatórios poderosos para justificar investimentos em controles técnicos que antes eram difíceis de aprovar. A fiscalização ativa da ANPD transforma a conversa sobre segurança da informação em uma conversa sobre risco de negócio, que a liderança executiva entende e prioriza de forma diferente.

As organizações que construírem uma postura integrada onde segurança técnica e conformidade regulatória se reforçam mutuamente, onde o time de TI, jurídico e o DPO trabalham em conjunto, onde a documentação é tratada como evidência e não como formalidade, estarão não apenas mais protegidas contra ataques e sanções. Estarão construindo a confiança digital que, em 2026, será um diferencial competitivo real.

Cibersegurança e privacidade, juntas, não são custo operacional. São o alicerce de qualquer negócio que pretende operar com resiliência, credibilidade e sustentabilidade no mundo digital.

Autora: Mayara Barbosa | Abril de 2026